Pochi giorni fa l’azienda FireEye, che si occupa di sicurezza informatica, ha svelato al mondo un bug di iOS che consentirebbe di installare app potenzialmente dannose su iPhone e iPad. Per il momento non ci sono malware che sfruttano tale vulnerabilità, ma l’azienda ha dimostrato che è possibile crearli. Inoltre ha segnalato il problema ad Apple già a luglio, ma da Cupertino non hanno ancora provveduto a risolverlo. Perché?

Apple ha fornito una dichiarazione sull’argomento ad iMore, affermando che:

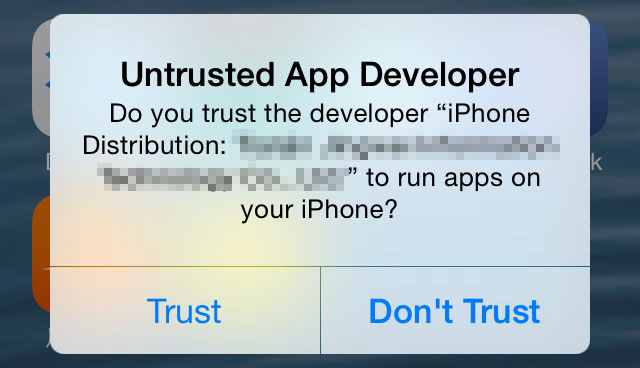

Abbiamo progettato OS X ed iOS con sistemi di sicurezza integrati per aiutare a proteggere gli utenti e ad avvisarli prima di installare software potenzialmente dannoso. Non siamo a conoscenza di nessun utente che è stato vittima di un attacco del genere ed incoraggiamo tutti a scaricare solo da fonti sicure, come l’App Store, e a prestare attenzione agli avvisi mostrati durante il download. Gli utenti aziendali che installano app personalizzate dovrebbero farlo solo dal sito sicuro della compagnia stessa.

In pratica Apple si è giustificata asserendo che non si tratta di un reale problema visto che tale bug non è ancora stato sfruttato per diffondere un attacco agli utenti iOS. Il fatto è che questo già lo sapevamo visto che FireEye aveva chiarito che la sua dimostrazione era solo frutto di una possibile implementazione malevola. Tuttavia ora che il problema è stato reso pubblico è molto più facile che un malintenzionato possa capire come trasformarlo in una potenziale minaccia. Capisco che sarà sempre necessario che l’utente confermi una installazione extra App Store e che quindi sia potenzialmente anche “colpa sua”, ma non vedo perché non risolvere il problema subito. Che senso ha aspettare che Masque Attack si trasformi in un rischio per gli utenti invece di agire tempestivamente affinché ciò non possa proprio accadere? Dopotutto la possibilità di installare app fuori dall’App Store è prevista by design, quindi se il problema si presenta è anche Apple a renderlo possibile.

Oltre a richiedere rispetto ed educazione, vi ricordiamo che tutti i commenti con un link entrano in coda di moderazione e possono passare diverse ore prima che un admin li attivi. Anche i punti senza uno spazio dopo possono essere considerati link causando lo stesso problema.

Oltre a richiedere rispetto ed educazione, vi ricordiamo che tutti i commenti con un link entrano in coda di moderazione e possono passare diverse ore prima che un admin li attivi. Anche i punti senza uno spazio dopo possono essere considerati link causando lo stesso problema.